Hva er Citrix Secure Private Access?

Citrix Secure Private Access (SPA) er en VPN-fri løsning som gir Zero Trust-tilgang med adaptiv autentisering og SSO til IT-sanksjonerte applikasjoner (web, SaaS, klientbaserte og virtuelle applikasjoner) uavhengig av hvor de er distribuert. Den gir sikkerhetskontroller for administrerte, ikke-administrerte og BYO-endepunkter, og gir dermed sluttbrukere valgmuligheter samtidig som den generelle brukeropplevelsen forbedres.

Gi Zero Trust til alle apper

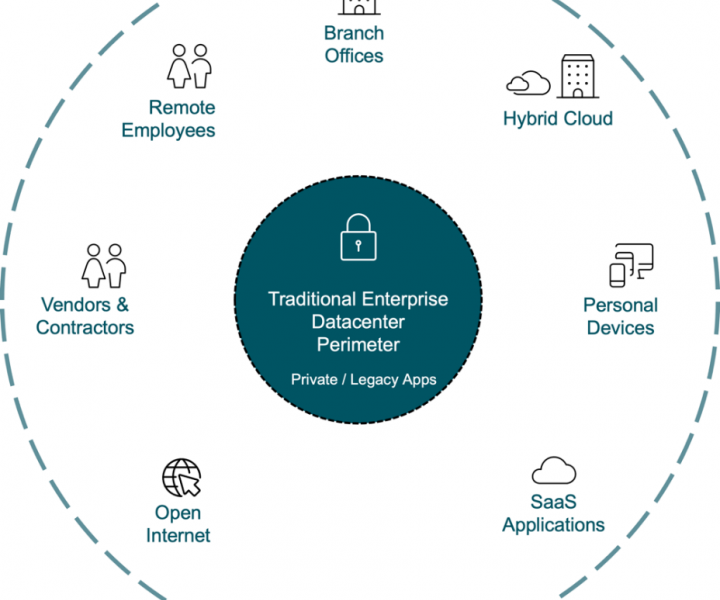

I motsetning til tradisjonelle VPN-løsninger, gir Citrix Secure Private Access (SPA) IT et sett med sikkerhetskontroller for å beskytte mot trusler fra en BYO-enhet, og gir dermed brukerne et valg om å få tilgang til sine IT-sanksjonerte applikasjoner på hvilken som helst enhet, uavhengig av om den administreres eller BYO.

SPA gir tilgang på applikasjonslaget for å forhindre angrep på nettverksnivå samtidig som den håndhever kontekstuelle retningslinjer for tilgangskontroll drevet av kontinuerlig vurdering og verifisering av sluttbrukerens identitet og enhetsstilling.

Citrix Secure Private Access er den eneste løsningen på markedet som hjelper til med å konsolidere SSO til SaaS- og VDI-applikasjoner innenfor samme løsning, gir beskyttelse av brukerøkter mot skadelig innhold som keylogger og skjermfangende skadelig programvare, og beskytter endepunkter og nettverket mot skadelig innhold. fra Internett, med retningslinjer for nettleserisolering.

Zero Trust nettverkstilgang til alle IT-sanksjonerte applikasjoner

VPN-er er utfordrende å skalere, skaper personvernhensyn og oppfyller ikke dagens moderne sikkerhetsstandarder. Citrix Secure Private Access gir VPN-fri tilgang på applikasjonsnivå til alle private bedriftsapplikasjoner, enten disse applikasjonene er web-, SaaS-, TCP-, UDP- eller VDI- og virtuelle applikasjoner, og distribueres lokalt eller på en hvilken som helst offentlig sky, og få tilgang til innenfra eller fra utenfor Citrix Workspace, og leverer forventede null tillitsresultater.

Sikker tilgang for administrerte og ikke-administrerte BYO-enheter

Mens enheter som administreres av organisasjonen kan overvåkes nøye, mangler IT innsikt i helsen til ikke-administrerte enheter. Dette skaper risiko ettersom enheter infisert med skadelig programvare, spesielt de med keyloggere eller skjermdumper, kan gjøre det mulig for angripere å eksfiltrere sensitive bedriftsdata. Citrix Secure Private Access beskytter sensitive bedriftsdata fra både administrerte og ikke-administrerte enheter med appbeskyttelsespolicyer og nettleserisolasjon for SaaS og Web Apps.

Adaptiv autentisering, SSO og forbedret sikkerhet for SaaS-applikasjoner

Tradisjonelle løsninger med den eldre tilnærmingen fokuserer kun på autentisering og autorisering av brukere ved pålogging. I motsetning til alle andre ZTNA-løsninger, gir Citrix Secure Private Access muligheter til å skanne sluttbrukerenheter før og etter at en brukerøkt er etablert. Basert på resultatene av brukerplasseringen og vurderingen av enhetens holdning, kan en administrator definere hvordan de vil autentisere og autorisere tilgang til appene sine.

- Agent og agentløs tilgang

- Adaptiv autentifisering (Gateway, AAD, Okta, SAML osv)

- Adaptiv tilgang basert enhets tilstand, lokasjon, risk score osv

- Sikker tilgang til Saas applikasjoner

- ZTNA til private web applikasjoner og klient\server applikasjoner

- Keylogger og skjerm beskyttelse, vannmerke, isolert nettleser osv

- Brukeradferd basert sikkerhet analyse og kontroll

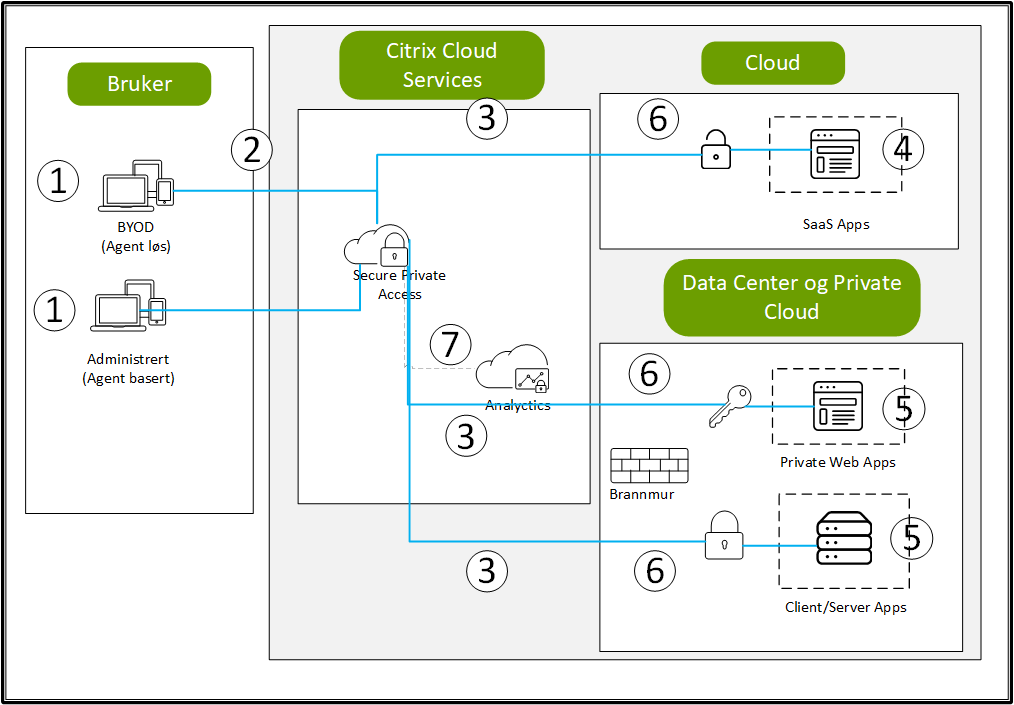

- Bestemmer om endepunktet er agentløst eller agentbasert. Dette avgjør om brukeren har tilgang til en ressurs og hvilke muligheter i appen brukeren har.

- Bruker adaptiv autentisering for å riktig validere brukerens identitet på tvers av flere identitetsleverandører (IdP).

- Gir adaptiv tilgang til autoriserte ressurser. Ved å bruke kriterier som enhetsstilling, brukerrisiko og brukerplassering, kan Sikker privat tilgang tillate full tilgang, nekte all tilgang eller gi begrenset tilgang.

- Etablerer en Zero Trust Network Access (ZTNA)-tilkobling til private web- og klient/server-apper. Ved å bruke en kun utgående tilkobling og videresende all trafikk gjennom Secure Private Access-tjenesten, er en brukers endepunktsenhet aldri i direkte kontakt med det sikre nettverket.

- Bruker øktbegrensninger som begrenser brukerens muligheter. Sesjonssikkerhetspolicyer kan inkludere keylogger- og skjermfangstbeskyttelse, vannmerking, isolert surfing og restriksjoner for utskrift/nedlasting/utklippstavle.

- Overvåker brukeratferd med Analytics for Security-tjenesten. Analytics-tjenesten bygger en brukeratferdsprofil og identifiserer potensielle trusler som kan reduseres automatisk eller manuelt.

Mulighetene til sikker privat tilgang kan deles inn i følgende kategorier:

- Adaptiv sikkerhet

- Applikasjonstilgang

- Nettlesersikkerhet

- Bruker- og opplevelsesatferdsanalyse

Adaptiv sikkerhet

Sikker privat tilgang inkorporerer adaptiv sikkerhet til lokale og skybaserte ressurser. Ofte gis en brukers tilgangsnivå ved første pålogging. Med adaptiv sikkerhet overvåkes en brukers sikkerhetsrisikoprofil kontinuerlig, noe som påvirker sikkerhetsinnstillingene. Adaptiv sikkerhet påvirker hvordan brukere autentiserer (Adaptive Authentication) og mulighetene brukerne har i applikasjoner (Adaptive Access). Og ved å integrere enkeltpålogging kan de adaptive sikkerhetspolicyene brukes sømløst samtidig som brukerautentiseringsopplevelsen forenkles.

Adaptiv autentisering

Adaptiv autentisering bestemmer riktig autentiseringsflyt for gjeldende forespørsel. Adaptiv autentisering kan identifisere enhetens holdning, geografisk plassering, nettverkssegment, brukerorganisasjon/avdelingsmedlemskap. Basert på informasjonen som er innhentet, kan en administrator definere hvordan de vil autentisere brukere til sine IT-sanksjonerte apper. Dette lar organisasjoner implementere det samme rammeverket for autentiseringspolicy på tvers av hver ressurs, inkludert offentlige SaaS-apper, private nettapper, private klient-/serverapper og Desktops as a Service (DaaS).

Adaptive autentiseringspolicyer kan enkelt inkludere forretningslogikk for å skape en sterkere autentiseringsløsning. Dette kan inkludere scenarier som:

- Intern vs Ekstern: Brukere som kobler til fra interne steder fra administrerte enheter kan autentisere seg med brukernavn og passord. Eksterne brukere på BYO-enheter vil kreve multifaktorautentisering som inkluderer et tidsbasert engangspassord (TOTP)-token.

- Ansatt vs kontraktør vs partner: Organisasjoner vil ofte kreve forskjellige autentiseringsflyter basert på brukeridentiteten. Hvis en ansatt, autentiser mot Active Directory. Hvis brukeren er en kontraktør, bruk en personlig Gmail-konto. Hvis brukeren er en partner, bruk en administrert Azure Active Directory-konto.

- Fusjoner og oppkjøp: Adaptiv autentisering kan hjelpe organisasjoner med å overvinne autentiseringsutfordringene knyttet til en fusjon eller oppkjøp. Adaptiv autentisering lar brukere autentisere mot deres identitetsleverandør før fusjon. Før-fusjonsidentiteten kan deretter brukes til å gi ZTNA-tilgang til autoriserte ressurser fra begge organisasjonene.

Adaptiv tilgang

Med adaptiv tilgang kan organisasjoner gi brukere full tilgang, ingen tilgang eller begrenset tilgang til SaaS, privat web og private klient-/serverapper.

Når en bruker prøver å få tilgang til en autorisert ressurs, bestemmer adaptiv tilgang hvordan gjeldende forespørsel stemmer overens med de definerte betingelsene. Betingelsene kan omfatte en kombinasjon av:

- Bruker- eller gruppemedlemskap

- Enhetstype: mobil eller stasjonær

- GEO lokasjon

- Nettverksplassering

- Enhetsstilling basert på automatiserte endepunktanalyseskanninger

Basert på resultatene av betingelsene, er tilgang til ressursen enten tillatt, nektet eller begrenset. Begrenset tilgang gjelder sikkerhetspolicyer for økten, som kan omfatte:

- Foretrukket nettleser: Deaktiverer bruken av den lokale nettleseren. Bruker automatisk Enterprise Browser eller Secure Browser Service.

- Keylogger-beskyttelse: En risiko som må reduseres når sluttbrukere bruker sine personlige enheter på jobb, er skadelig programvare. Keylogger skadeprogramvare prøver å eksfiltrere og samle inn sensitiv informasjon som brukerlegitimasjon eller personlig identifiserbar informasjon. Keylogger Protection forhindrer skadelig programvare på endepunktenheten i å fange opp brukertastetrykk. Tastetrykkene er kryptert før de kan fanges opp av skadelig programvare, og bidrar til å beskytte mot stjålne passord, brukeridentiteter eller kredittkortinformasjon.

- Skjermfangstbeskyttelse: Grensen mellom personlig bruk og jobbbruk på enheter har blitt uskarp, så det har blitt vanlig for sluttbrukere å gå fra å jobbe med en bedriftsapp til en virtuell hangout med venner eller familie på den enheten. I disse scenariene kan utilsiktet skjermdeling av sensitive data i bedriftsappen føre til betydelige problemer, spesielt for sluttbrukere i sterkt regulerte bransjer. Skjermfangstbeskyttelse forhindrer at den beskyttede applikasjonens skjerminnhold deles med nettkonferanseverktøy, programvare for skjermfangst og skadelig programvare.

- Begrens utklippstavletilgang: Deaktiverer klipp/kopier/lim inn operasjoner mellom appen og endepunkts utklippstavlen.

- Begrens utskrift: Deaktiverer muligheten til å skrive ut fra app-nettleseren.

- Begrens navigering: Deaktiverer neste/tilbake-nettleserknappene.

- Begrens nedlastinger: Deaktiverer brukerens evne til å laste ned fra SaaS-appen.

- Vis vannmerke: Ett skjermbasert vannmerke som viser brukernavnet og IP-adressen til endepunktet. Hvis en bruker prøver å skrive ut eller ta et skjermbilde, vises vannmerket som vist på skjermen.

SSO

Med adaptiv autentisering kan organisasjoner tilby sterke autentiseringspolicyer for å redusere risikoen for kompromitterte brukerkontoer. Single sign-on-funksjonene til Secure Private Access bruker de samme adaptive autentiseringspolicyene for alle SaaS-, private web- og klient/server-apper.

Et enkelt sett med legitimasjon hjelper organisasjoner med å løse noen få bruker- og administratorutfordringer:

- Brukere trenger ikke å huske et brukernavn og passord for hver applikasjon

- Brukere trenger ikke å lage komplekse passord for hver applikasjon

- Brukere trenger ikke å sette opp/konfigurere MFA-nøkler/tokens for hver applikasjon

- Brukere trenger ikke å starte en VPN-tilkobling for å få tilgang til en intern nettapplikasjon

- Administratorer kan deaktivere tilgang til alle apper ved å deaktivere brukerens primære identitet

Når brukeren er autentisert med en primær identitet, bruker enkeltpåloggingsfunksjonen i Citrix Cloud SAML for automatisk å oppfylle påfølgende autentiseringsutfordringer til SaaS og nettapper. Det er 300+ SAML SSO-maler tilgjengelig for rask konfigurasjon for web- og SaaS-apper.

Secure Private Access er i stand til å bruke tredjeparts SSO-leverandører mens de fortsatt bruker adaptive tilgangspolicyer på brukerøktene.

Applikasjonstilgang

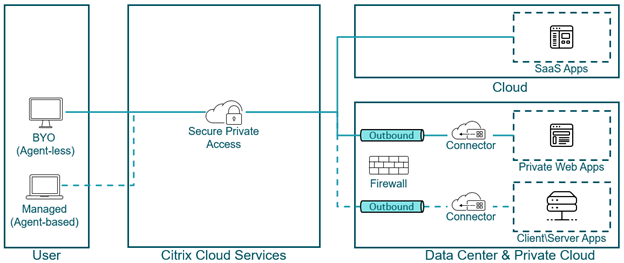

Secure Private Access er i stand til å opprette en tilkobling til lokale nettapper uten å stole på en VPN. Denne VPN-løse tilkoblingen bruker en lokal distribuert kobling. Koblingen oppretter en utgående kontrollkanal til organisasjonens Citrix Cloud-abonnement. Derfra er Secure Private Access i stand til å tunnelere tilkoblinger til de interne nettappene uten behov for en VPN.

Når du får tilgang til SaaS-apper og private nettapper, gir Secure Private Access tilkoblingen uten behov for en agent på endepunktet. Men når brukeren får tilgang til en privat klient/server-app, må brukeren ha en agent utplassert på endepunktet.

Nettlesersikkerhet

Secure Private Access gjør at sluttbrukere trygt kan surfe på internett med en sentralt administrert og sikret nettleser. Når en sluttbruker starter en SaaS eller privat nettapp, tas flere avgjørelser dynamisk for å bestemme hvordan denne applikasjonen best skal behandles.

Secure Private Access gir følgende tre måter:

- Lokal nettleser: Start applikasjonen i brukerens tradisjonelle, uadministrerte lokale nettleser.

- Enterprise Browser: Start applikasjonen med Citrix Enterprise Browser (tidligere Citrix Workspace Browser) på den lokale enheten. Enterprise Browser er en bedriftsklar nettleser med enkel å bruke, sentralstyrte sikkerhetsbegrensninger.

- Isolert Enterprise Browser: Start applikasjonen i en ekstern virtuell nettleserforekomst med Citrix Secure Browser Service. Tjenesten bruker Citrix Enterprise Browser og bruker de samme sentralstyrte sikkerhetsrestriksjonene.

- Mobile Enterprise Browser: Bruker den mobile nettleseren til å levere en sikker bedriftsnettleser på mobile enheter. Den mobile nettleseren bruker Citrix Enterprise Browser og bruker de samme sentralstyrte sikkerhetsrestriksjonene.

Lokal nettleser

Den lokale nettleseren er hvordan de fleste brukere og organisasjoner leverer SaaS og private nettapper til brukere. Denne tilnærmingen stoler på at brukeren og enheten ikke får tilgang til sensitive eller konfidensielle data. Når du følger en strategi med Zero Trus, er ikke den lokale nettleseren en passende løsning.

Enterprise-nettleser

Citrix Enterprise Browser er en bedriftsnettleser, basert på Chrome, som kjører på endepunktet. Enterprise Browser oppretter en sikkerhetssandbox for nettøkten. Å kjøre lokalt gir sluttbrukere den beste ytelsen for å gjengi nettsider til SaaS og private nettapplikasjoner ettersom nettleseren ser ut og fungerer som en brukers tradisjonelle nettleser.

Den sikre sandkassen beskytter sluttbrukeren og bedriften mot skadelig programvare, ytelsesforringelse, tap av data og utilsiktet sluttbrukeratferd. Med Enterprise Browser kan organisasjoner sentralt bruke adaptive tilgangspolicyer som begrenser tasteloggere, skjermbilder, utklippstavleoperasjoner og mer.

Citrix Enterprise Browser har følgende funksjoner for adaptiv tilgangssikkerhet:

- Keylogger beskyttelse

- Skjermdelingsbeskyttelse

- Vannmerking

- Nedlastings restriksjoner

- Utskriftsbegrensninger

- Navigasjonsrestriksjoner

- Utklippstavle restriksjoner

Isolert Enterprise Browser

Citrix Secure Browser Service er en isolert, nettbasert nettleser i nettskyen. Secure Browser-tjenesten utnytter Citrix Enterprise Browser bortsett fra at den kjører i en isolert, virtualisert og midlertidig skyøkt. Den vertsbaserte nettlesertjenesten gir en sikker måte å få tilgang til internett og bedriftsnettleserbaserte applikasjoner på. Det skaper en beskyttelse mellom nettleseren og brukere, enheter og nettverk, og beskytter dem mot farlig skadelig programvare.

Hvis adaptive tilgangspolicyer brukes med policybegrensninger på plass, brukes Secure Browser Service automatisk hvis brukerens endepunkt ikke har en lokal versjon av Citrix Enterprise Browser. Sikker nettleser brukes ofte i situasjoner der Workspace-appen ikke er installert, for eksempel kiosker eller personlige enheter.

Citrix Secure Browser Service har følgende funksjoner for adaptiv tilgangssikkerhet:

- Beskyttelse\isolering

- Vannmerking

- Nedlastings restriksjoner

- Utskriftsbegrensninger

- Navigasjonsrestriksjoner

- Utklippstavle restriksjoner

Mobil bedriftsnettleser

Når du er på en mobil enhet, brukes sikkerhetsfordelene til Citrix Enterprise Browser fortsatt med den mobile webvisningen. De samme innstillingene for adaptive tilgangspolicyer brukes med Citrix Enterprise Browser, men mobilnettleseren gir et berøringsbasert grensesnitt brukere er kjent med.

Mobile Web Viewer for Workspace-appen inneholder følgende funksjoner for adaptiv tilgangssikkerhet:

- Vannmerking

- Nedlastings restriksjoner

- Utskriftsbegrensninger

- Navigasjonsrestriksjoner

- Utklippstavle restriksjoner

Bruker- og opplevelsesatferdsanalyse (UEBA)

Administratorer trenger innsyn i miljøet sitt. Behovet for å vite om potensielle trusler, bruk og ytelse. Sikker privat tilgang sender brukeratferdsinformasjon til Analytics-tjenesten for å hjelpe organisasjoner med å sikre sine SaaS-apper, private nettapper og klientserverapper.

Sikkerhet

Citrix Analytics for Security vurderer kontinuerlig oppførselen til brukere med Secure Private Access for å proaktivt oppdage og løse sikkerhetstrusler. Den genererer individualiserte brukerrisikoscore basert på brukeratferd for å synliggjøre potensielle høyrisikobrukere.

Analytics for sikkerhet oppdager ondsinnet brukeraktivitet og forhindrer skade på virksomheten med foreskrivende, automatiserte utbedringshandlinger. Risikopoengsummen som genereres kan brukes i Secure Private Access for å automatisere sikkerhetskontroller som vannmerking, deaktivere utklippstavletilgang og forhindre nedlastinger med Adaptive Access-policyer.

Administratorer kan lage tilpassede risikoindikatorer ved å bruke kriterier som følgende:

- Appens lanseringstid

- Appens sluttid

- Utskrifts handling

- Utklippstavle tilgang

- URL-tilgang

- Dataopplasting

- Datanedlasting

Bruk

Bruksanalyse gir innsikt i de grunnleggende bruksdataene til Secure Private Acces. Administratorer får innsyn i hvordan brukere samhandler med SaaS- og nettapplikasjonene som brukes i organisasjonen.

Bruksdataene hjelper til å forstå brukeradopsjonen og engasjementet til et produkt. Følgende beregninger kan hjelpe administratorer med å avgjøre om apper er nyttige eller bør pensjoneres.

- Antall unike brukere som bruker SaaS- og webapplikasjonene

- Topp brukere av SaaS og nettapplikasjoner

- Antall lanserte SaaS- og webapplikasjoner

- Topp SaaS og nettapplikasjoner

- Toppdomener tilgang til av brukerne

Total mengde data lastet opp og ned på tvers av brukere, apper og domener.